win2008下iis7的上传目录安全问题

[ 2019-11-26 10:58:14 | 作者: admin ]

p.s. 站点需要支持web.config 需要2个权限 IUSR , IIS_IUSRS 。基本上给上传目录IUSR读写权限,IIS_IUSRS读取权限即可运行asp和aspx。

站点中双击上传目录,再选择 处理程序映射 ,来设置该目录的程序支持。一般去掉asp,php,aspx几种程序支持即可。目录下会自动生成web.config,该文件可以复制通用。

站点目录

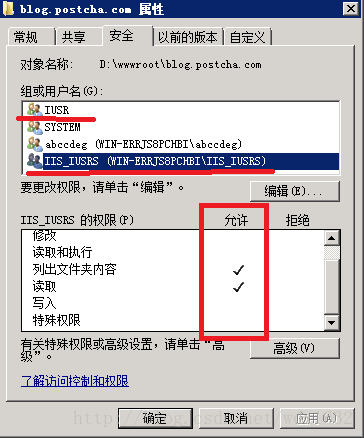

每个网站对应一个目录,并为这个网站目录加上IUSR和IIS_IUSRS权限,都只给“列出文件夹内容”和“读取”权限。

例如我在D盘根目录下创建了一个wwwroot的目录,再在里面创建了一个blog.postcha.com的目录,这个目录里面放的是我的网站程序。其中wwwroot只要继存d盘的权限即可,而blog.postcha.com这个目录,我们需要再添加二个权限,即IUSR和IIS_IUSRS。

wwwroot权限:

站点目录权限:

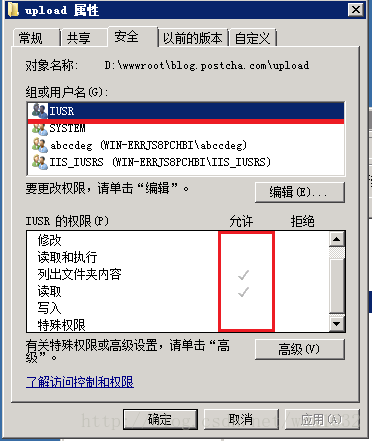

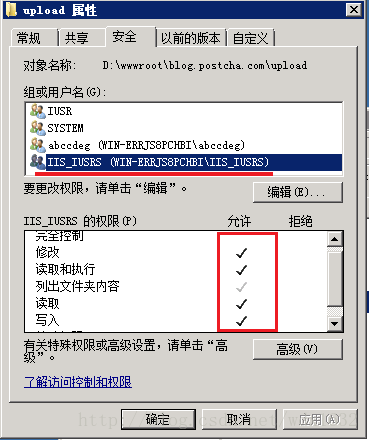

一般的网站都有上传文件、图片功能,而用户上传的文件都是不可信的。所以还要对上传目录作单独设置。上传目录还需要给IIS_IUSRS组再添加“修改”、“写入”权限。

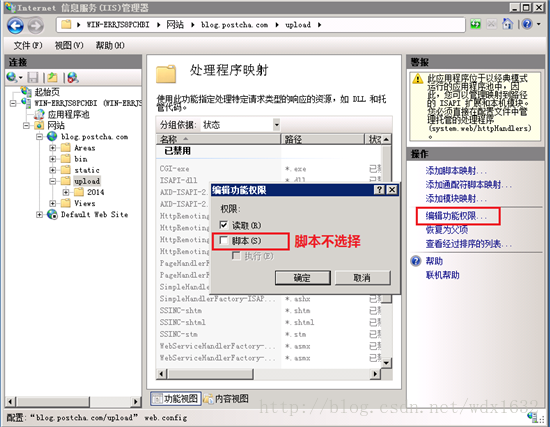

经过上面这样设置承在一个执行权限,一旦用户上传了恶意文件,我们的服务器就沦陷了,但是我们这里又不能不给,所以我们还要配合IIS来再设置一下。

在iis7以上版本里,这个设置非常的方便。打开IIS管理器,找到站点,选中上传目录,在中间栏IIS下双击打开“处理程序映射”,再选择“编辑功能权限”,把“脚本”前面的勾掉就可以了。

好了,我们打开upload文件夹看一下,是不是多了一个web.config。

web.config里的内容如下:

评论Feed: http://blog.xg98.com/feed.asp?q=comment&id=2631

评论Feed: http://blog.xg98.com/feed.asp?q=comment&id=2631

站点中双击上传目录,再选择 处理程序映射 ,来设置该目录的程序支持。一般去掉asp,php,aspx几种程序支持即可。目录下会自动生成web.config,该文件可以复制通用。

站点目录

每个网站对应一个目录,并为这个网站目录加上IUSR和IIS_IUSRS权限,都只给“列出文件夹内容”和“读取”权限。

例如我在D盘根目录下创建了一个wwwroot的目录,再在里面创建了一个blog.postcha.com的目录,这个目录里面放的是我的网站程序。其中wwwroot只要继存d盘的权限即可,而blog.postcha.com这个目录,我们需要再添加二个权限,即IUSR和IIS_IUSRS。

wwwroot权限:

站点目录权限:

一般的网站都有上传文件、图片功能,而用户上传的文件都是不可信的。所以还要对上传目录作单独设置。上传目录还需要给IIS_IUSRS组再添加“修改”、“写入”权限。

经过上面这样设置承在一个执行权限,一旦用户上传了恶意文件,我们的服务器就沦陷了,但是我们这里又不能不给,所以我们还要配合IIS来再设置一下。

在iis7以上版本里,这个设置非常的方便。打开IIS管理器,找到站点,选中上传目录,在中间栏IIS下双击打开“处理程序映射”,再选择“编辑功能权限”,把“脚本”前面的勾掉就可以了。

好了,我们打开upload文件夹看一下,是不是多了一个web.config。

web.config里的内容如下:

[最后修改由 admin, 于 2019-11-26 11:04:37]

评论Feed: http://blog.xg98.com/feed.asp?q=comment&id=2631

评论Feed: http://blog.xg98.com/feed.asp?q=comment&id=2631

这篇日志没有评论。

此日志不可发表评论。